Spring Boot 的设计是为了尽可能快的跑起来 Spring 应用程序并且尽可能减少配置文件,基于约定大于配置的思想。相较于传统的Spring框架,Spring Boot框架具有以下优点:

- 可快速构建独立的Spring应用

- 直接嵌入Tomcat、Jetty和Undertow服务器(无需部署WAR文件)

- 提供依赖启动器简化构建配置

- 极大程度的自动化配置Spring和第三方库

- 提供生产就绪功能

- 极少的代码生成和XML配置

11.自定义starter

启动器模块是一个 空 jar 文件,仅提供辅助性依赖管理,这些依赖可能用于自动装配或者其他类库;

命名归约

官方命名:

- 前缀: spring-boot-starter-xxx

- 比如:spring-boot-starter-web....

自定义命名:

- xxx-spring-boot-starter

- 比如:mybatis-spring-boot-starter

编写启动器

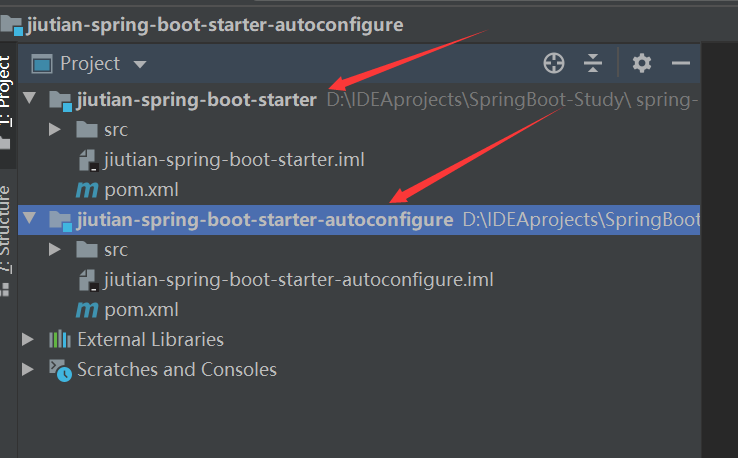

1、在IDEA中新建一个空项目 spring-boot-starter-diy

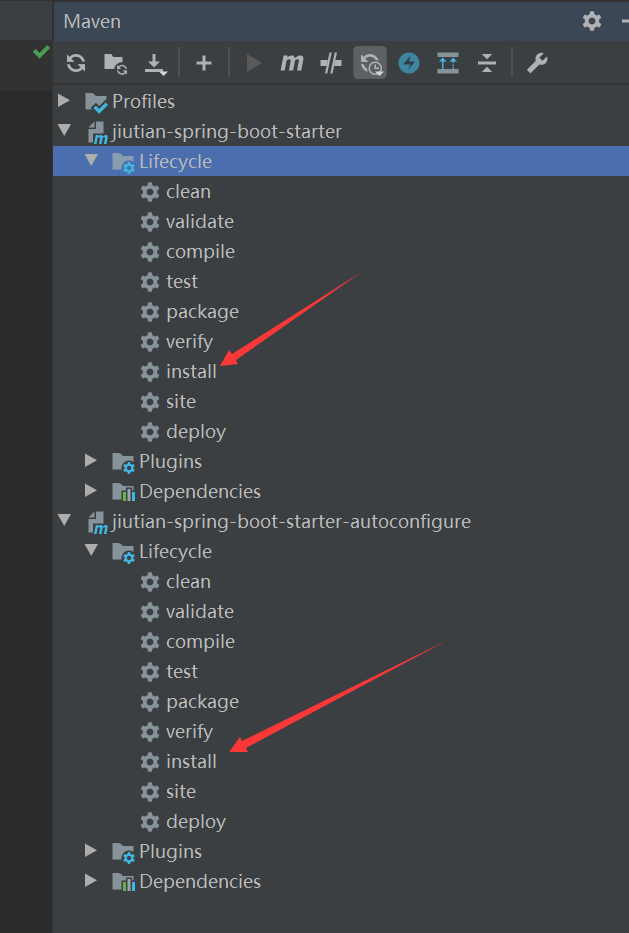

2、新建一个普通Maven模块:jiutian-spring-boot-starter

3、新建一个Springboot模块:jiutian-spring-boot-starter-autoconfigure

如图:

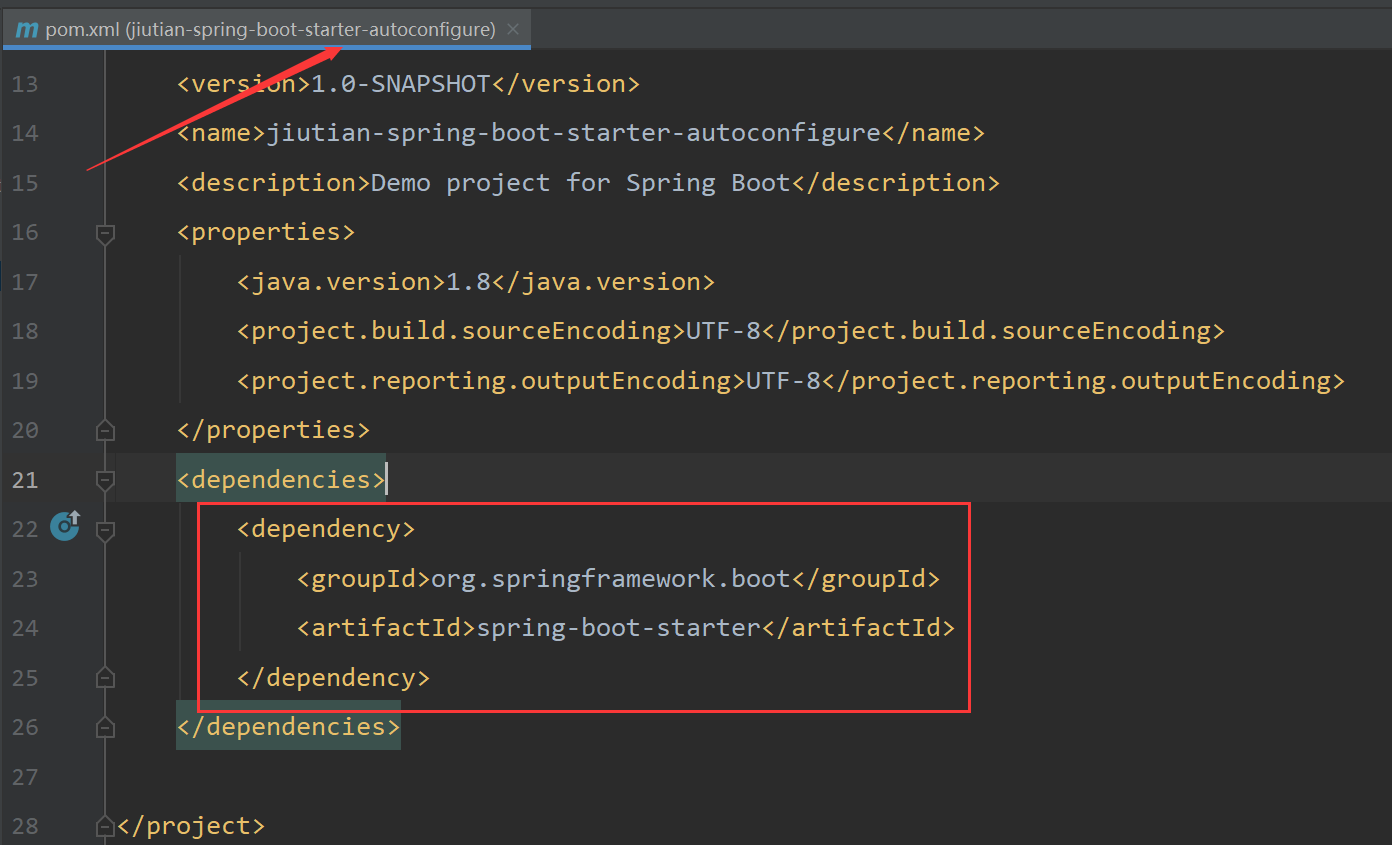

4、在starter 中 导入 autoconfigure 的依赖

5、将 autoconfigure 项目下多余的文件都删掉,pom中只留下一个 starter,这是所有启动器的基本配置

6、编写 HelloProperties 配置类

// 前缀 jiutian.hello

@ConfigurationProperties(prefix = "jiutian.hello")

public class HelloProperties {

private String prefix;

private String suffix;

public String getPrefix() {

return prefix;

}

public void setPrefix(String prefix) {

this.prefix = prefix;

}

public String getSuffix() {

return suffix;

}

public void setSuffix(String suffix) {

this.suffix = suffix;

}

}

7、编写 HelloService 服务类

public class HelloService {

private HelloProperties helloProperties;

public HelloProperties getHelloProperties() {

return helloProperties;

}

public void setHelloProperties(HelloProperties helloProperties) {

this.helloProperties = helloProperties;

}

public String sayHello(String name) {

return helloProperties.getPrefix() + name + helloProperties.getSuffix();

}

8、编写自动配置类并注入bean

@Configuration

@ConditionalOnWebApplication //web应用生效

@EnableConfigurationProperties(HelloProperties.class)

public class HelloServiceAutoConfiguration {

@Autowired

private HelloProperties helloProperties;

@Bean

public HelloService helloService() {

HelloService service = new HelloService();

service.setHelloProperties(helloProperties);

return service;

}

}

9、在 resources 目录下编写一个自己的 META-INF\spring.factories ,输入以下内容

# Auto Configure

org.springframework.boot.autoconfigure.EnableAutoConfiguration=\

com.jiutian.HelloServiceAutoConfiguration

10、安装到maven仓库中

新建项目测试自己写的启动器

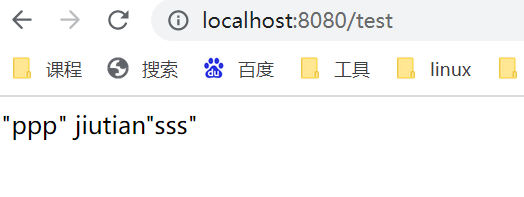

1、在application.properties 中配置

jiutian.hello.prefix="ppp"

jiutian.hello.suffix="sss"

2、Controller 中注入

@RestController

public class HelloController {

@Autowired

private HelloService helloService;

@RequestMapping("/test")

public String test(){

return helloService.sayHello("jiutian");

}

}

3、访问

12.整合Druid

导包

<!--druid-->

<!-- https://mvnrepository.com/artifact/com.alibaba/druid -->

<dependency>

<groupId>com.alibaba</groupId>

<artifactId>druid</artifactId>

<version>1.2.8</version>

</dependency>

<!--jdbc-->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-jdbc</artifactId>

</dependency>

<!--mysql-->

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

</dependency>

配置 application.yml

spring:

datasource:

username: root

password: 123456

url: jdbc:mysql://localhost:3306/mybatis?serverTimezone=UTC&useUnicode=true&characterEncoding=utf8

driver-class-name: com.mysql.cj.jdbc.Driver

type: com.alibaba.druid.pool.DruidDataSource

#Spring Boot 默认是不注入这些属性值的,需要自己绑定

#druid 数据源专有配置

initialSize: 5

minIdle: 5

maxActive: 20

maxWait: 60000

timeBetweenEvictionRunsMillis: 60000

minEvictableIdleTimeMillis: 300000

validationQuery: SELECT 1 FROM DUAL

testWhileIdle: true

testOnBorrow: false

testOnReturn: false

poolPreparedStatements: true

#配置监控统计拦截的filters,stat:监控统计、log4j:日志记录、wall:防御sql注入

#如果允许时报错 java.lang.ClassNotFoundException: org.apache.log4j.Priority

#则导入 log4j 依赖即可,Maven 地址: https://mvnrepository.com/artifact/log4j/log4j

filters: stat,wall,log4j

maxPoolPreparedStatementPerConnectionSize: 20

useGlobalDataSourceStat: true

connectionProperties: druid.stat.mergeSql=true;druid.stat.slowSqlMillis=500

在Controller 增删改查 JdbcTemplate

@RestController

public class JDBCController {

@Autowired

JdbcTemplate jdbcTemplate;

//查询

@GetMapping("/userList")

public List<Map<String,Object>> userList(){

String sql = "select * from mybatis.user";

List<Map<String, Object>> list_maps = jdbcTemplate.queryForList(sql);

return list_maps;

}

//增加

@GetMapping("/addUser")

public String addUser(){

String sql = "insert into mybatis.user(id,name,pwd) values (5,'jiutian','555')";

jdbcTemplate.update(sql);

return "update-ok";

}

//删除

@GetMapping("/deleteUser/{id}")

public String deleteUser(@PathVariable("id") int id){

String sql = "delete from mybatis.user where id=?";

jdbcTemplate.update(sql,id);

return "update-ok";

}

//更新

@GetMapping("/updateUser/{id}")

public String updateUser(@PathVariable("id") int id){

String sql = "update mybatis.user set name=?,pwd=? where id="+id;

//封装

Object[] objects = new Object[]{"sfsve","444"};

jdbcTemplate.update(sql,objects);

return "update-ok";

}

}

自定义配置

@Configuration

public class DruidConfig {

// 将自定义的 Druid数据源添加到容器中,不再让 Spring Boot 自动创建

@ConfigurationProperties(prefix = "spring.datasource")

@Bean

public DataSource druidDataSource(){

return new DruidDataSource();

}

//设置 Druid 的后台管理页面

//后台监控 相当于 web.xml

//让 Springboot 支持 Servlet 功能

@Bean

public ServletRegistrationBean<StatViewServlet> statViewServlet(){

ServletRegistrationBean<StatViewServlet> bean = new ServletRegistrationBean<>(new StatViewServlet(), "/druid/*");

Map<String, String> initParameters = new HashMap<>();

//后台登录 账号密码配置

//登录 key 是固定的

initParameters.put("loginUsername","admin");

initParameters.put("loginPassword","123456");

//后台允许谁可以访问

// initParams.put("allow", "localhost"):表示只有本机可以访问;为空或者为null时,表示允许所有访问

initParameters.put("allow","");

//deny:Druid 后台拒绝谁访问

//initParams.put("xxx", "ip");表示禁止此ip访问

bean.setInitParameters(initParameters);

return bean;

}

//过滤器

@Bean

public FilterRegistrationBean<WebStatFilter> webStatFilter(){

FilterRegistrationBean<WebStatFilter> bean = new FilterRegistrationBean<>(new WebStatFilter());

Map<String, String> initParameters = new HashMap<>();

//exclusions:设置哪些请求进行过滤排除掉,从而不进行统计

initParameters.put("exclusions","*.js,*.css,/druid/*");

bean.setInitParameters(initParameters);

//设置过滤所有请求

bean.setUrlPatterns(Collections.singletonList("/*"));

return bean;

}

}

13.整合Mybatis

导包

<!-- https://mvnrepository.com/artifact/org.mybatis.spring.boot/mybatis-spring-boot-starter -->

<dependency>

<groupId>org.mybatis.spring.boot</groupId>

<artifactId>mybatis-spring-boot-starter</artifactId>

<version>2.2.0</version>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-jdbc</artifactId>

</dependency>

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

<scope>runtime</scope>

</dependency>

配置 application.properties

spring.datasource.username=root

spring.datasource.password=123456

spring.datasource.url=jdbc:mysql://localhost:3306/mybatis?serverTimezone=UTC&useUnicode=true&characterEncoding=utf8

spring.datasource.driver-class-name=com.mysql.cj.jdbc.Driver

# 整合 mybatis

# 配置包的别名

mybatis.type-aliases-package=com.jiutian.pojo

# 指定 mapper.xml 路径

mybatis.mapper-locations=classpath:mybatis/mapper/*.xml

Mapper

UserMapper 接口

@Mapper //标记注解,标记这是一个操作数据库的 mapper ,编译后生成相应的接口实现类

@Repository

public interface UserMapper {

List<User> queryUserList();

User queryUserById(int id);

int addUser(User user);

int updateUser(User user);

int deleteUser(int id);

}

注意:使用了 @mapper 就不再需要 在启动类加上 @MapperScan("com.jiutian.mapper") [ 默认扫描同级目录及其子目录 ] ,只用 @Repository 的话则需要加上。

@mapper 和 @Repository 的区别:

- 使用@mapper后,不需要在spring配置中设置扫描地址,通过mapper.xml里面的namespace属性对应相关的mapper类,spring将动态的生成Bean后注入到ServiceImpl中。

- @repository则需要在Spring中配置扫描包地址,然后生成dao层的bean,之后被注入到ServiceImpl中。

UserMapper.xml

<?xml version="1.0" encoding="UTF-8" ?>

<!DOCTYPE mapper

PUBLIC "-//mybatis.org//DTD Mapper 3.0//EN"

"http://mybatis.org/dtd/mybatis-3-mapper.dtd">

<mapper namespace="com.jiutian.mapper.UserMapper">

<select id="queryUserList" resultType="User">

select *

from mybatis.user;

</select>

<select id="queryUserById" resultType="User">

select *

from mybatis.user where id = #{id};

</select>

<insert id="addUser" parameterType="User">

insert into mybatis.user(id,name,pwd) values (#{id},#{name},#{pwd})

</insert>

<update id="updateUser" parameterType="User">

update mybatis.user

set name = #{name},pwd = #{pwd}

where id = #{id};

</update>

<delete id="deleteUser" parameterType="int">

delete from mybatis.user where id = #{id}

</delete>

</mapper>

Controller CRUD

@RestController

public class UserController {

@Autowired

private UserMapper userMapper;

@GetMapping("/queryUserList")

public List<User> queryUserList(){

List<User> userList =userMapper.queryUserList();

for (User user : userList) {

System.out.println(user);

}

return userList;

}

@GetMapping("/addUser")

public String addUser(){

userMapper.addUser(new User(5,"三毛","777"));

return "ok";

}

@GetMapping("/updateUser")

public String updateUser(){

userMapper.updateUser(new User(5,"三毛","888"));

return "ok";

}

@GetMapping("/deleteUser")

public String deleteUser(){

userMapper.deleteUser(5);

return "ok";

}

}

14.SpringSecurity

简介:

Spring Security是一个功能强大且高度可定制的身份验证和访问控制框架。它实际上是保护基于spring 的应用程序的标准。 Spring Security是一个框架,侧重于为Java应用程序提供身份验证和授权。与所有Spring项目一样, Spring安全性的真正强大之处在于它可以轻松地扩展以满足定制需求 。

Spring 是一个非常流行和成功的 Java 应用开发框架。Spring Security 基于 Spring 框架,提供了一套Web 应用安全性的完整解决方案。一般来说,Web 应用的安全性包括用户认证(Authentication)和用户授权(Authorization)两个部分。用户认证指的是验证某个用户是否为系统中的合法主体,也就是说用户能否访问该系统。用户认证一般要求用户提供用户名和密码。系统通过校验用户名和密码来完成认 证过程。用户授权指的是验证某个用户是否有权限执行某个操作。在一个系统中,不同用户所具有的权 限是不同的。比如对一个文件来说,有的用户只能进行读取,而有的用户可以进行修改。一般来说,系 统会为不同的用户分配不同的角色,而每个角色则对应一系列的权限。 对于上面提到的两种应用情景,Spring Security 框架都有很好的支持。在用户认证方面,Spring Security 框架支持主流的认证方式,包括 HTTP 基本认证、HTTP 表单验证、HTTP 摘要认证、OpenID 和 LDAP 等。在用户授权方面,Spring Security 提供了基于角色的访问控制和访问控制列表(Access Control List,ACL),可以对应用中的领域对象进行细粒度的控制。

重要的类:

WebSecurityConfigurerAdapter: 自定义Security策略AuthenticationManagerBuilder:自定义认证策略@EnableWebSecurity:开启WebSecurity模式

Spring Security的两个主要目标是 “认证” 和 “授权”(访问控制)。

- 认证(Authentication)

身份验证是关于验证您的凭据,如用户名/用户ID和密码,以验证您的身份。

身份验证通常通过用户名和密码完成,有时与身份验证因素结合使用。

- 授权 (Authorization)

授权发生在系统成功验证您的身份后,最终会授予您访问资源(如信息,文件,数据库,资金,位置,几乎任何内容)的完全权限。

这个概念是通用的,而不是只在Spring Security 中存在。

相关依赖

<!--thymeleaf整合 spring-security-->

<!-- https://mvnrepository.com/artifact/org.thymeleaf.extras/thymeleaf-extras-springsecurity4 -->

<dependency>

<groupId>org.thymeleaf.extras</groupId>

<artifactId>thymeleaf-extras-springsecurity5</artifactId>

<version>3.0.4.RELEASE</version>

</dependency>

<!--security-->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<!--thymeleaf-->

<dependency>

<groupId>org.thymeleaf</groupId>

<artifactId>thymeleaf-spring5</artifactId>

</dependency>

application.properties

# 关闭 thymeleaf 缓存

spring.thymeleaf.cache=false

config/Security.java

//开启WebSecurity模式

@EnableWebSecurity

public class SecurityConfig extends WebSecurityConfigurerAdapter {

//授权

@Override

protected void configure(HttpSecurity http) throws Exception {

//首页全部人都可访问

http.authorizeRequests()

.antMatchers("/").permitAll()

.antMatchers("/level1/**").hasRole("vip1")

.antMatchers("/level2/**").hasRole("vip2")

.antMatchers("/level3/**").hasRole("vip3");

//开启登录功能,没有权限默认跳到登录页面

// login?error 重定向到这里表示登录失败

//定制登录页

//默认是 username password

http.formLogin().loginPage("/toLogin").usernameParameter("user")

.passwordParameter("pwd").loginProcessingUrl("/login");

//默认情况下会启用CSRF保护(防止csrf跨站请求伪造),造成登出404

//可将请求改成 POST,或者关闭 csrf功能

http.csrf().disable();

http.logout().logoutSuccessUrl("/"); //注销后跳到首页

//开启记住我功能

http.rememberMe().rememberMeParameter("remember");

}

//认证

@Override

protected void configure(AuthenticationManagerBuilder auth) throws Exception {

//从内存中

//密码需要加密,使用 BCrypt 加密

auth.inMemoryAuthentication().passwordEncoder(new BCryptPasswordEncoder())

.withUser("jiutian").password(new BCryptPasswordEncoder().encode("123456")).roles("vip2","vip3")

.and()

.withUser("root").password(new BCryptPasswordEncoder().encode("123456")).roles("vip1","vip2","vip3")

.and()

.withUser("guest").password(new BCryptPasswordEncoder().encode("123456")).roles("vip1");

}

}

html

所需命名空间:

xmlns:th="http://www.thymeleaf.org"

xmlns:sec="http://www.thymeleaf.org/thymeleaf-extras-springsecurity4"

认证:

<!--登录注销-->

<div class="right menu">

<!--未登录-->

<div sec:authorize="!isAuthenticated()">

<a class="item" th:href="@{/toLogin}">

<i class="address card icon"></i> 登录

</a>

</div>

<!--登录了,注销-->

<div sec:authorize="isAuthenticated()">

<a class="item">

用户名: <span sec:authentication="name"></span>

<!--角色: <span sec:authentication="principal.getAuthorities()"></span>-->

</a>

</div>

<div sec:authorize="isAuthenticated()">

<a class="item" th:href="@{/logout}">

<i class="sign-out icon"></i> 注销

</a>

</div>

</div>

授权:

<!--菜单根据不同权限动态显示-->

<div class="column" sec:authorize="hasRole('vip1')">

<div class="ui raised segment">

<div class="ui">

<div class="content">

<h5 class="content">Level 1</h5>

<hr>

<div><a th:href="@{/level1/1}"><i class="bullhorn icon"></i> Level-1-1</a></div>

<div><a th:href="@{/level1/2}"><i class="bullhorn icon"></i> Level-1-2</a></div>

<div><a th:href="@{/level1/3}"><i class="bullhorn icon"></i> Level-1-3</a></div>

</div>

</div>

</div>

</div>

15.Shiro

简介:

- Apache Shiro 是一个Java 的安全(权限)框架 。

- Shiro 可以非常容易的开发出足够好的应用,其不仅可以用在JavaSE环境,也可以用在JavaEE环境。

- Shiro可以完成,认证,授权,加密,会话管理,Web集成,缓存等。

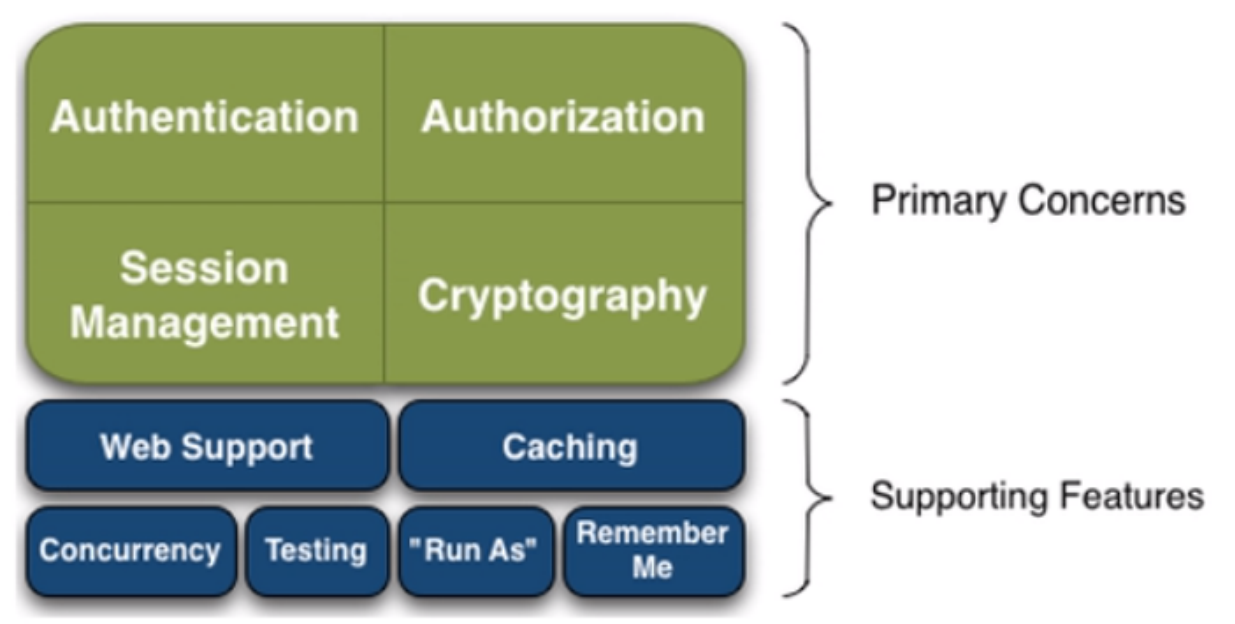

功能

- Authentication:身份认证、登录,验证用户是不是拥有相应的身份;

- Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限,即判断用户能否

- 进行什么操作,如:验证某个用户是否拥有某个角色,或者细粒度的验证某个用户对某个资源是否具有某个权限!

- Session Manager:会话管理,即用户登录后就是第一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通的JavaSE环境,也可以是Web环境;

- Cryptography:加密,保护数据的安全性,如密码加密存储到数据库中,而不是明文存储;

- Web Support:Web支持,可以非常容易的集成到Web环境;

- Caching:缓存,比如用户登录后,其用户信息,拥有的角色、权限不必每次去查,这样可以提高效率

- Concurrency:Shiro支持多线程应用的并发验证,即,如在一个线程中开启另一个线程,能把权限自动传播过去

- Testing:提供测试支持;

- Run As:允许一个用户假装为另一个用户(如果他们允许)的身份进行访问;

- Remember Me:记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了

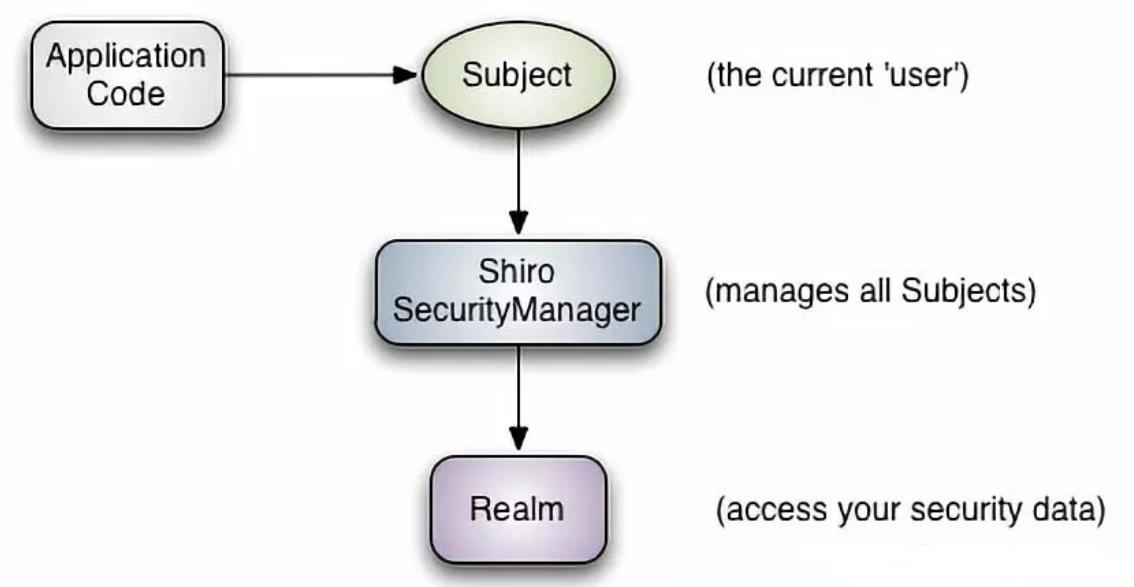

架构(外部)

- subject: 应用代码直接交互的对象是Subject,也就是说Shiro的对外API核心就是Subject,

- Subject代表了当前的用户,这个用户不一定是一个具体的人,与当前应用交互的任何东西都是Subject,如网络爬虫,机器人等,与Subject的所有交互都会委托给SecurityManager;Subject其实是一个门面,SecurityManageer 才是实际的执行者

- SecurityManager:安全管理器,即所有与安全有关的操作都会与SercurityManager交互,并且它管理着所有的Subject,可以看出它是Shiro的核心,它负责与Shiro的其他组件进行交互,它相当于SpringMVC的DispatcherServlet的角色

- Realm:Shiro从Realm获取安全数据(如用户,角色,权限),就是说SecurityManager 要验证用户身份,那么它需要从Realm 获取相应的用户进行比较,来确定用户的身份是否合法;也需要从Realm得到用户相应的角色、权限,进行验证用户的操作是否能够进行,可以把Realm看成DataSource;

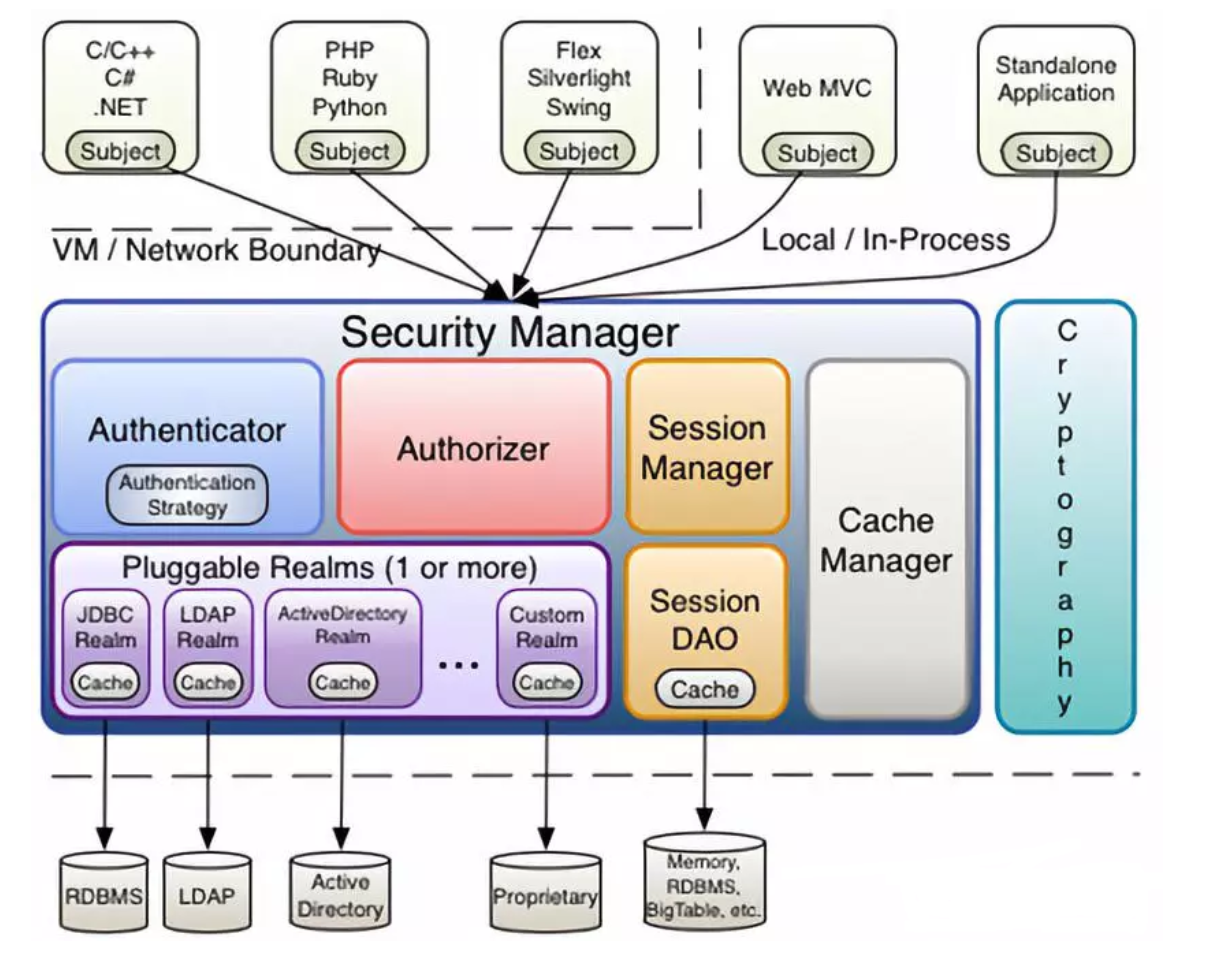

架构 (内部)

- Subject:任何可以与应用交互的 ‘用户’;

- Security Manager:相当于SpringMVC中的DispatcherServlet;是Shiro的心脏,所有具体的交互都通过Security Manager进行控制,它管理者所有的Subject,且负责进行认证,授权,会话,及缓存的管理。

- Authenticator:负责Subject认证,是一个扩展点,可以自定义实现;可以使用认证策略(Authentication Strategy),即什么情况下算用户认证通过了;

- Authorizer:授权器,即访问控制器,用来决定主体是否有权限进行相应的操作;即控制着用户能访问应用中的哪些功能;

- Realm:可以有一个或者多个的realm,可以认为是安全实体数据源,即用于获取安全实体的,可以用JDBC实现,也可以是内存实现等等,由用户提供;所以一般在应用中都需要实现自己的realm

- SessionManager:管理Session生命周期的组件,而Shiro并不仅仅可以用在Web环境,也可以用在普通的JavaSE环境中

- CacheManager:缓存控制器,来管理如用户,角色,权限等缓存的;因为这些数据基本上很少改变,放到缓存中后可以提高访问的性能;

- Cryptography:密码模块,Shiro 提高了一些常见的加密组件用于密码加密,解密等

整合

shiro+thymeleaf+druid+mybatis

导包

<!-- https://mvnrepository.com/artifact/com.github.theborakompanioni/thymeleaf-extras-shiro -->

<!--shiro整合thymeleaf-->

<dependency>

<groupId>com.github.theborakompanioni</groupId>

<artifactId>thymeleaf-extras-shiro</artifactId>

<version>2.1.0</version>

</dependency>

<!--数据库-->

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

</dependency>

<!--druid-->

<dependency>

<groupId>com.alibaba</groupId>

<artifactId>druid</artifactId>

<version>1.2.8</version>

</dependency>

<!--log4j-->

<dependency>

<groupId>log4j</groupId>

<artifactId>log4j</artifactId>

<version>1.2.17</version>

</dependency>

<!--mybatis-->

<dependency>

<groupId>org.mybatis.spring.boot</groupId>

<artifactId>mybatis-spring-boot-starter</artifactId>

<version>2.2.0</version>

</dependency>

<dependency>

<groupId>org.projectlombok</groupId>

<artifactId>lombok</artifactId>

<version>1.18.22</version>

</dependency>

<!--shiro整合spring-->

<!-- https://mvnrepository.com/artifact/org.apache.shiro/shiro-spring -->

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-spring</artifactId>

<version>1.8.0</version>

</dependency>

<!--thymeleaf-->

<dependency>

<groupId>org.thymeleaf</groupId>

<artifactId>thymeleaf-spring5</artifactId>

</dependency>

config/UserRealm.java

public class UserRealm extends AuthorizingRealm {

@Autowired

private UserService userService;

//授权

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

System.out.println("执行了=>授权doGetAuthorizationInfo");

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

//拿到当前登录对象

Subject subject = SecurityUtils.getSubject();

User currentUser = (User) subject.getPrincipal(); //拿到 User对象

//设置当前用户的权限

info.addStringPermission(currentUser.getPerms());

return info;

}

//认证

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

System.out.println("执行了=>认证doGetAuthenticationInfo");

UsernamePasswordToken userToken = (UsernamePasswordToken)token;

User user = userService.queryUserByName(userToken.getUsername());

if(user == null){

return null; //抛出异常 UnknownAccountException

}

Subject currentSubject = SecurityUtils.getSubject();

Session session = currentSubject.getSession();

session.setAttribute("loginUser",user);

//传入user,以便 Subject可拿到

//传入密码,会自动加密

return new SimpleAuthenticationInfo(user,user.getPwd(),"");

}

}

config/ShiroConfig.java

@Configuration

public class ShiroConfig {

// 创建 realm对象

@Bean

public UserRealm userRealm(){

return new UserRealm();

}

//创建安全管理器对象

@Bean(name = "securityManager")

public DefaultWebSecurityManager getDefaultWebSecurityManager(@Qualifier("userRealm") UserRealm userRealm){

DefaultWebSecurityManager securityManager = new DefaultWebSecurityManager();

securityManager.setRealm(userRealm); //关联 userRealm

return securityManager;

}

//创建过滤器对象

@Bean

public ShiroFilterFactoryBean getShiroFilterFactoryBean(@Qualifier("securityManager") DefaultWebSecurityManager defaultWebSecurityManager){

ShiroFilterFactoryBean bean = new ShiroFilterFactoryBean();

//设置安全管理器

bean.setSecurityManager(defaultWebSecurityManager);

/*

anon: 无需认证就能访问

authc: 必须认证了才能访问

user: 必须拥有 记住我 功能才能用

perms: 拥有对某个资源的权限才能访问

roles: 拥有某个角色权限才能访问

*/

//拦截

Map<String, String> filterMap = new LinkedHashMap<>();

//授权,未授权会跳到未授权页面

filterMap.put("/user/add","perms[user:add]");

filterMap.put("/user/update","perms[user:update]");

filterMap.put("/user/*","authc");

bean.setFilterChainDefinitionMap(filterMap);

//设置登录的请求 ,没有登录(授权)自动跳到登录页面

bean.setLoginUrl("/toLogin");

//未授权页面

bean.setUnauthorizedUrl("/noauth");

return bean;

}

//创建模板方言,用来整合 shiro 和 thymeleaf

@Bean

public ShiroDialect getShiroDialect(){

return new ShiroDialect();

}

}

Controller

@Controller

public class MyController {

@RequestMapping({"/","/index"})

public String toIndex(Model model){

model.addAttribute("msg","hello Shiro!");

return "index";

}

@RequestMapping("/user/add")

public String add(){

return "user/add";

}

@RequestMapping("/user/update")

public String update(){

return "user/update";

}

@RequestMapping("/toLogin")

public String toLogin(){

return "login";

}

@RequestMapping("/login")

public String login(String username,String password,Model model){

//获取当前用户

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken(username, password);

try{

subject.login(token); //执行登录方法

return "index";

}catch (UnknownAccountException e){ //用户名不存在

model.addAttribute("msg","用户名错误");

return "login";

}catch (IncorrectCredentialsException e){ //密码错误

model.addAttribute("msg","密码错误");

return "login";

}

}

@RequestMapping("/logout")

public String logout(){

SecurityUtils.getSubject().logout();

return "redirect:index";

}

@RequestMapping("/noauth")

@ResponseBody

public String unauthorized(){

return "未经授权无法访问此页面";

}

}

html

所需命令空间

xmlns:th="http://www.thymeleaf.org"

xmlns:shiro="http://www.thymeleaf.org/thymeleaf-extras-shiro"

index.html

<body>

<h1>首页</h1>

<div th:if="${session.loginUser==null}">

<a th:href="@{/toLogin}">登录</a>

</div>

<div th:if="${session.loginUser!=null}">

<a th:href="@{/logout}">注销</a>

</div>

<p th:text="${msg}"></p>

<hr>

<div shiro:hasPermission="user:add">

<a th:href="@{/user/add}">add</a>

</div>

<div shiro:haspermission="user:update">

<a th:href="@{/user/update}">update</a>

</div>

</body>

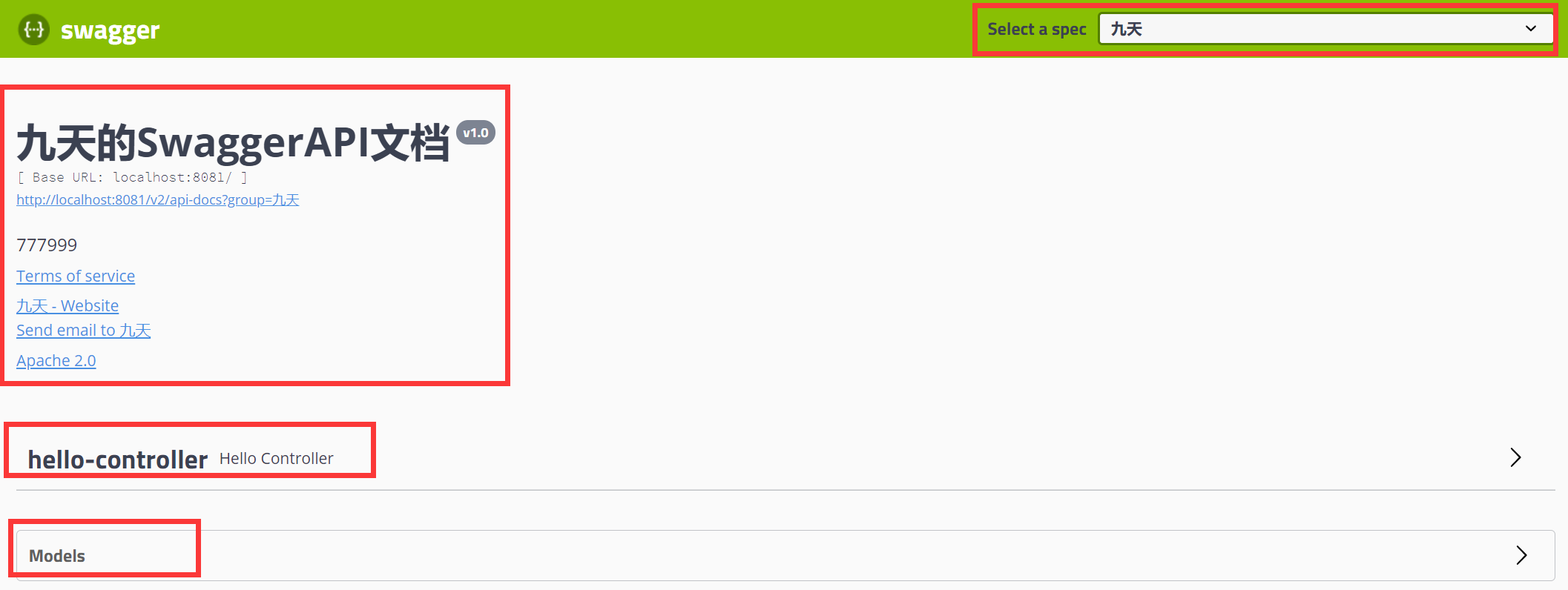

16.Swagger

简介

- 号称世界上最流行的API框架

- Restful Api 文档在线自动生成器 => API 文档 与API定义同步更新

- 直接运行,在线测试API

- 支持多种语言 (如:Java,PHP等)

- 官网:https://swagger.io/

依赖

<!-- https://mvnrepository.com/artifact/io.springfox/springfox-swagger2 -->

<dependency>

<groupId>io.springfox</groupId>

<artifactId>springfox-swagger2</artifactId>

<version>2.9.2</version>

</dependency>

<!-- https://mvnrepository.com/artifact/io.springfox/springfox-swagger-ui -->

<dependency>

<groupId>io.springfox</groupId>

<artifactId>springfox-swagger-ui</artifactId>

<version>2.9.2</version>

</dependency>

整合

实体类

// @Api(注释)

@ApiModel("用户实体类")

@Data

@AllArgsConstructor

@NoArgsConstructor

public class User {

@ApiModelProperty("用户名")

private String userName;

@ApiModelProperty("密码")

private String passWord;

}

配置

@Configuration

@EnableSwagger2

public class SwaggerConfig {

@Bean

public Docket docket1(){

return new Docket(DocumentationType.SWAGGER_2).groupName("A");

}

@Bean

public Docket docket2(){

return new Docket(DocumentationType.SWAGGER_2).groupName("B");

}

@Bean

public Docket docket3(){

return new Docket(DocumentationType.SWAGGER_2).groupName("C");

}

//配置 Swagger 的 Docket bean实例

@Bean

public Docket docket(Environment environment){

//设定的环境,用来判断

Profiles profiles = Profiles.of("dev","test");

//判断是否处在所设定的环境当中

boolean flag = environment.acceptsProfiles(profiles);

return new Docket(DocumentationType.SWAGGER_2)

.apiInfo(apiInfo())

.groupName("九天")

.enable(flag) //关闭 Swagger

.select()

//配置扫描接口的方式

.apis(RequestHandlerSelectors.basePackage("com.jiutian.controller"))

//过滤

//.paths(PathSelectors.ant("/jiu/**"))

.build();

}

@Bean

public ApiInfo apiInfo(){

//作者信息

Contact contact = new Contact("九天", "https://blog.jt9.top", "2825380072@qq.com");

return new ApiInfo("九天的SwaggerAPI文档",

"777999",

"v1.0",

"https://blog.jt9.top",

contact,

"Apache 2.0",

"http://www.apache.org/licenses/LICENSE-2.0",

new ArrayList());

}

}

Controller

@RestController

public class HelloController {

@GetMapping(value = "/hello")

public String hello(){

return "hello";

}

@PostMapping(value = "/user")

public User user(){

return new User();

}

//放在方法上

@ApiOperation("Hello控制类")

@GetMapping("/hello2")

public String hello2(@ApiParam("用户名") String username){

return "hello"+username;

}

@ApiOperation("Post测试")

@PostMapping("/postt")

public User postt(User user){

return user;

}

}

多环境

application.properties

spring.profiles.active=dev

application-dev.properties

server.port=8080

application-prod.properties

server.port=8081

访问测试 :http://localhost:8080/swagger-ui.html ,可以看到swagger的界面;

17.日志

log4j

导包

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

<exclusions>

<!-- 排除自带的logback依赖 -->

<exclusion>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-logging</artifactId>

</exclusion>

</exclusions>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-log4j2</artifactId>

<version>2.6.0</version>

</dependency>

配置

log4j2.xml

<?xml version="1.0" encoding="UTF-8"?>

<!--日志级别以及优先级排序: OFF > FATAL > ERROR > WARN > INFO > DEBUG > TRACE > ALL -->

<!-- status log4j2内部日志级别 -->

<configuration status="INFO">

<!-- 全局参数 -->

<Properties>

<Property name="pattern">%d{yyyy-MM-dd HH:mm:ss,SSS} %-5p %c{1}:%L -%m%n</Property>

<Property name="displayName">EurekaServer</Property>

</Properties>

<Appenders>

<Console name="console" target="SYSTEM_OUT" follow="true">

<PatternLayout>

<pattern>${pattern}</pattern>

</PatternLayout>

</Console>

<!-- 文件 每次运行程序会自动清空,由append属性决定 -->

<File name="error" fileName="${displayName}_error.log" append="false">

<!-- 指定error 级别的日志 -->

<ThresholdFilter level="ERROR" onMatch="ACCEPT"

onMismatch="DENY" />

<PatternLayout>

<pattern>${pattern}</pattern>

</PatternLayout>

</File>

<!-- 滚动文件 -->

<RollingFile name="rollingFile" fileName="${displayName}.log"

filePattern="${displayName}_%d{yyyy-MM-dd}.log">

<PatternLayout>

<pattern>${pattern}</pattern>

</PatternLayout>

<!-- 按大小划分 -->

<SizeBasedTriggeringPolicy size="50 MB" />

</RollingFile>

</Appenders>

<Loggers>

<!-- <Logger name="org.apache.catalina.util.LifecycleBase" level="ERROR"

/> <Logger name="org.apache.coyote.http11.Http11NioProtocol" level="WARN"

/> <Logger name="org.apache.tomcat.util.net.NioSelectorPool" level="WARN"

/> -->

<Logger name="org.springframework" level="WARN" />

<Logger name="com.xuweihao" level="DEBUG" />

<Root level="DEBUG">

<AppenderRef ref="console"></AppenderRef>

<AppenderRef ref="error"></AppenderRef>

<AppenderRef ref="rollingFile"></AppenderRef>

</Root>

</Loggers>

</configuration>

application.properties

logging.config=classpath:log4j2.xml